Si naciste en la época del auge de la computación, la electrónica, la internet, las redes sociales, la informática y eres amante de las tecnologías, probablemente hayas tenido algún encuentro desagradable con el sujeto principal de nuestro artículo de hoy: el malware.

¿Pero qué es el malware?

Si quieres saber qué es el término malware te podemos decir que es una palabra que se compone de las abreviatura de 2 palabras en inglés: malicious y software. Pero su verdadero significado está en que constituye cualquier software que intencionadamente tiene como objetivo causar daño a un sistema informático. Y no te alarmes si te advertimos que hay muchos tipos de malware y para todos los colores.

Uno de los motivos más recurrentes para el empleo de los mismos por personas malintencionadas es para el robo de datos personales. Pero el malware va más allá, puede tomar el control completo de un ordenador, de una red de ordenadores o poner en riesgo un arsenal nuclear. Algo tan simple como un software que no le advierte de algo que va a ejecutar podría considerarse como malware.

Si todavía no estás convencido de la peligrosidad potencial del malware te traemos a continuación algunos de los tipos más comunes:

Tipos comunes de malware

Aunque algunos de estos términos pueden usarse para describir software con una intención legítima y no maliciosa, generalmente se entiende que el malware existe en una o más de las siguientes formas:

Los virus (virus): No podíamos empezar esta lista sin mencionar al más tradicional. Los virus operan de la manera más clásica infectando directamente tus archivos de programas o personales.

El software espías (spyware): Muy abundantes en la actualidad, utilizados en principio para recopilar información personal. Su ámbito se ha extendido al espionaje industrial entre grandes corporaciones.

El gusano (worm): Este es capaz de replicarse y propagarse por una red y sus objetivos son disímiles. Pueden saturar el tráfico dentro de la red o servir de transporte para otros virus.

El caballo de troya (trojan horse): Puede presentarse como un programa legítimo. ¡Pero no lo es! No solo puede infectar tu pc, puede dejar abierta una puerta trasera para los intereses del atacante.

El secuestrador de navegadores (Browser Hijacker): Modifican el comportamiento de los navegadores alterando sus características, búsquedas o sugerencias de navegación.

El encubridor (Rootkit) Otorga derechos administrativos a través de todo un conjunto de herramientas sin dejar rastros. En su versión avanzada constituyen los rootkits que infectan el kernel del sistema operativo.

La publicidad maliciosa (Adware): Este último es un malware que utiliza publicidad en línea legítima para difundir software malicioso.

Existen otros tipos de programas, o partes de programas, que podrían considerarse maliciosos por el simple hecho de que tienen una agenda maliciosa, pero los enumerados anteriormente son tan comunes que tienen sus propias categorías.

Algunos tipos de adware, el término para software con publicidad, se consideran malware, pero generalmente solo cuando esos anuncios están diseñados para engañar a los usuarios para que descarguen otro software más malicioso.

Infecciones de malware

Existe una infinidad de formas en la que su computadora se puede infectar, pero la mayoría de las veces ocurre al descargar software indiscriminadamente a través de internet en sitios que no son confiables.

La mayoría de los programas maliciosos basan su accionar en la búsqueda y explotación de vulnerabilidades en el sistema operativo así como en los programas instalados. Con bastante frecuencia el uso de navegadores obsoletos o la adición de extensiones sin verificar o de terceros suelen ser presas fáciles para los atacantes.

Otra posibilidad de infección puede ser a través de software defectuoso instalado en nuestra PC, una vez conocidas las vulnerabilidades del mismo por los atacantes no dudarán en desplegar los exploits correspondientes para explotar sus ventajas.

Eliminar software malicioso

Usted podrá a estas alturas del artículo sentirse un poco sobrepasado y temeroso de la capacidad del malware en el mundo actual. ¡Pero no se entregue tan fácilmente! Existen métodos sencillos para reducir el peligro exponencialmente. Primeramente siempre podremos intentar eliminar el malware o la fuente del malware de la forma más simple, desinstalando los programas en cuestión a través del panel de control o mediante un desinstalador de programas de terceros verificado.

No obstante no todos los programas maliciosos pueden eliminarse por esta vía y hay muchos que exigen mucha más dedicación que otros, debido a que exigen eliminarse manualmente o modificando el registro del sistema operativo. Y si no somos expertos en seguridad informática o tenemos conocimientos decentes en este tema nos será muy difícil resolver el problema. Si este es tu caso te sugerimos la solución definitiva para protegernos.

Protéjase del malware

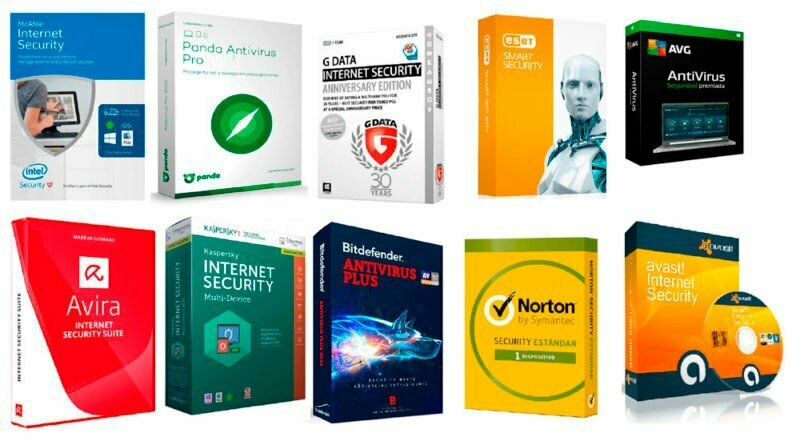

Primeramente, prevenir es mejor que remediar. Si no queremos llegar al punto de tener que desinfectar nuestra PC lo mejor será asegurarse de tener un buen antivirus actualizado. Existen infinidad de estos en el mercado gratuitos, caros y baratos. En este caso es importante también tenerlo programado para que haga revisiones periódicas y se actualice automáticamente.

Otra posibilidad es tener tu firewall actualizado. A menudo subestimamos esta útil herramienta que impide conexiones entrantes y salientes en nuestra PC que no deseemos.

Finalmente también te recomendamos que uses contraseñas seguras, programas antispyware y la utilización de las últimas versiones de los navegadores con la actualizaciones automáticas correspondientes.

Crédito de algunas imágenes: Amazon y Pexels

Artículos relacionadas que te podrían resultar interesantes:

Ciencias de la Computación: Qué estudia y para que sirve

Todo sobre ESP32: Guía y Aplicaciones Prácticas

Comparativa de Frameworks Front-end: Svelte vs. Stencil

Cómo Implementar la Inteligencia Artificial en el Desarrollo de Software Empresarial

Desarrollo de Software Sin Código: Explorando Plataformas y Soluciones

¿Qué es la World Wide Web WWW?

¿Qué es y Significa «Web 2.0»?

WPS (Wifi Protected Setup): ¿Qué es y Cómo Funciona?

¿Qué es Wifi WPA3?

¿Qué es el Acceso Protegido Wifi WPA?

¿Qué es un Amplificador Wifi?

¿Qué es Spotify y Cómo Funciona?

¿Qué es un Servicio Streaming?

TCP y UDP (Diferencias y Características)

TCP/IP: Familia de Protocolos de Internet

¿Qué son WEP y WPA? ¿Cuál es el mejor?

¿Qué es una VPN?

Wifi Direct: qué es, cómo funciona y para qué sirve

¿Qué es MIME y para que se emplea?

Los Mejores Convertidores de PDF a Word Totalmente Gratuitos

Que es el Error 502 Bad Gateway y Cómo Solucionarlo

Códigos de Estados HTTP

¿Qué son las Redes Informáticas?

¿Qué es Universal Plug and Play?

¿Qué es el Almacenamiento en la Nube?

¿Qué es un Emulador?

¿Qué es una Máquina Virtual?

¿Qué es un Antivirus?

¿Qué es el Servicio OTT?

¿Qué es la Sintaxis?

¿Qué es MySQL?

Todo Sobre Protocolo VoIP o Voz IP

¿Qué son las Redes Neuronales Artificiales?

¿Qué es una DeepFake?

¿Qué es la Comunicación de Campo Cercano NFC?

Modelo de Estudios STEM: Principios y Características

Bandas de Frecuencia 5G: Todo lo que Necesita Saber

La Nueva Pasión Alrededor del Metaverso

Qué son los Hertz en Comunicación Inalámbrica